La governance dei Sistemi Informatici in ottica di protezione delle informazioni

Come gestire la governance dei Sistemi Informatici in ottica di protezione delle informazioni, in particolare dei dati personali – con un approfondimento sul ruolo del CISO e sulle modalità di […]

La rivoluzione Li-Fi nella cybersecurity: un nuovo approccio alle misure di protezione tecniche

Intervista di Angelo Giunta a Mauro Piva, R&D Manager di To Be, nell’ambito del progetto “TaLLks”, format di interviste alla business community ideato dallo studio Leading Law, che nasce allo […]

Come gestire e reagire a un incidente informatico

L’esperto di cybersecurity e incident response Claudio Basso spiega cosa possono fare concretamente aziende e organizzazioni per preparasi ad attacchi informatici, contenere i danni ed evitare che un incidente possa […]

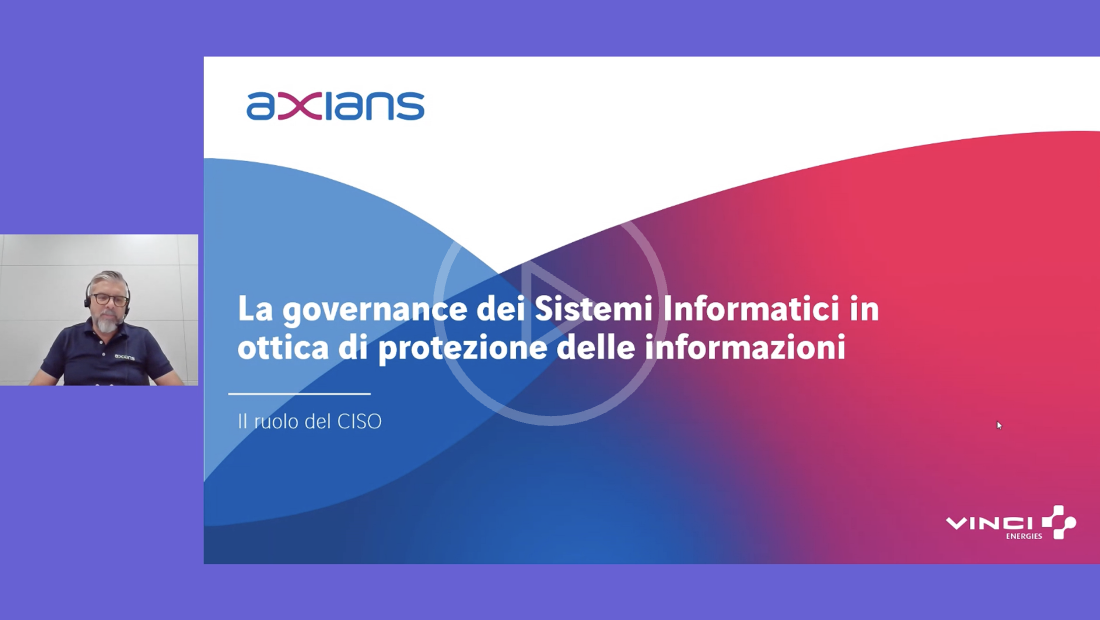

Identikit del dato rubato: quanto in realtà ci riguardano gli attacchi criminali alle aziende?

La sicurezza del dato riguarda solo le imprese? Quanto del cyber crimine di cui sentiamo tanto parlare ai notiziari riguarda effettivamente il cittadino?”. Queste sono alcune delle domande a cui […]

Viaggio nei ruoli della cybersecurity con due professioniste

La carenza di professionisti nel campo della cybersecurity a livello globale è di 2,7 milioni. In Italia ne servono 100.000. L’associazione Cyber Strategy Initiative indica come approcciarsi al settore per […]

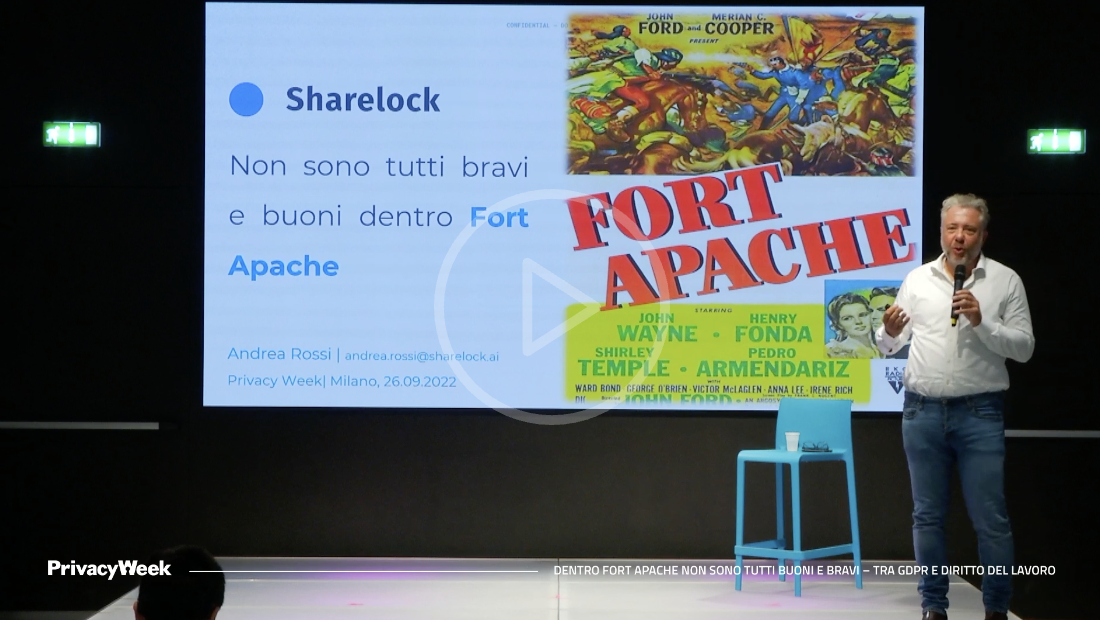

Dentro Fort Apache non sono tutti buoni e bravi –

Tra GDPR e Diritto del lavoro

Le aziende stanno prendendo coscienza che gli utenti informatici noti – dipendenti, consulenti, terze parti – sono fonte di minacce di sicurezza, sia consciamente (dipendenti fraudolenti o con volontà di […]

Come avviene un attacco informatico

L’intervento illustra tutte le fasi di un caso di attacco informatico realmente accaduto. Dalle tecniche usate dei cyber criminali per violare i sistemi, cifrando ed esfiltrando i dati fino alla […]